Avendo un po’ di tempo libero, ho deciso di scrivere un post riguardo a uno dei pericoli che minacciano la nostra privacy quando ci colleghiamo a una rete WiFi pubblica. Data la complessità dell’argomento, vi invito ad approfondire se siete curiosi. Per gli esempi citati mi avvalgo di una distribuzione Linux basata su Debian, in quanto ritengo che parlare di privacy e anonimato sui sistemi Windows e Mac OS sia una contraddizione in termini.

È probabile che molti abbiano già sentito parlare del “famigerato” indirizzo ip e della sua importanza quando navighiamo in Rete. Ma nel vasto universo informatico esiste un altro indirizzo numerico con cui tutti abbiamo a che fare: il MAC address. Conoscere la differenza tra i due può essere utile al fine di proteggere meglio la nostra privacy.

Come sappiamo, gli indirizzi ip identificano i vari dispositivi collegati a Internet. Nelle situazioni più comuni, un unico router è in grado di gestire decine di connessioni diverse con lo stesso ip. Ciò significa, per esempio, che se in casa abbiamo cinque dispositivi connessi, da qualunque dispositivo navighiamo, l’indirizzo ip che i siti vedranno è solo uno, quello assegnatoci dal provider (Telecom, Fastweb, Infostrada ecc).

A questo punto, però, può sorgere una domanda: come fa il router a sapere che l’ip 79.47.159.24 sta visitando un sito di annunci dal tablet e un sito di scarpe dallo smartphone? Grazie proprio all’indirizzo MAC. Si tratta di un codice identificativo univoco assegnato a ogni scheda di rete, cioè a quel componente hardware che interagisce con il router consentendoci di navigare.

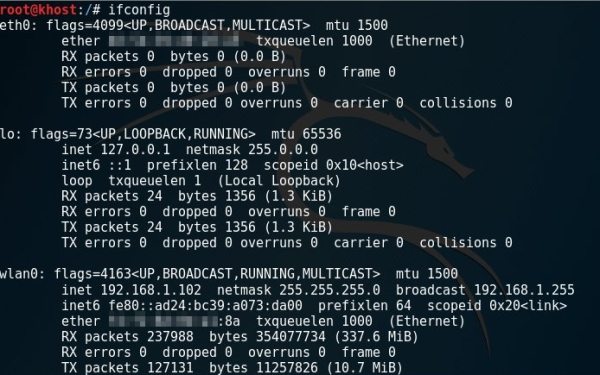

A differenza dell’ip, quindi, il MAC address è un indirizzo “fisico”, ed è composto da sei coppie di cifre esadecimali separate dai due punti o da un trattino (del tipo: ab:bc:cd:de:ef:f0). Sui sistemi GNU/Linux è possibile conoscere il proprio indirizzo MAC (o i propri indirizzi MAC) avviando una shell e digitando il comando ifconfig:

Dall’output ottenuto, si capisce che il mio pc ha due interfacce di rete (quindi due diversi MAC address): la prima è l’interfaccia ethernet, denominata eth0, la seconda è l’interfaccia wireless, wlan0. Questa situazione è tipica dei laptop, dove c’è una porta ethernet e una periferica wireless.

Arrivati fin qui, è doveroso chiarire una cosa che forse lascerà perplessi alcuni lettori: l’indirizzo MAC non è visibile all’esterno. Esatto, avete capito bene. Nessuno potrà vederlo su Internet, in quanto l’instradamento dei pacchetti a livello globale è affidato al protocollo TCP/IP. Ma allora perché preoccuparci? La risposta è semplice: abbiamo detto che la scheda di rete comunica con il router ogni qualvolta stabilisce una connessione, ed è proprio lì che il MAC address lascia la sua “impronta”, nella memoria del router.

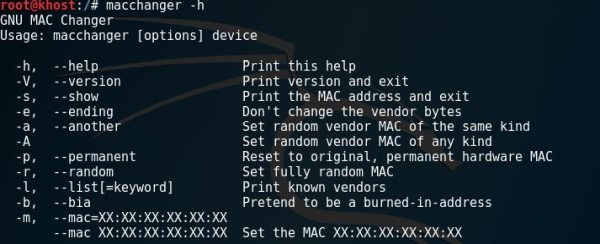

Molte reti WiFi pubbliche tengono traccia degli utenti registrando il loro indirizzo MAC, che può essere comunicato al provider il quale, a sua volta, lo memorizza nei propri database. Da qui la necessità di falsificare (in gergo “spoofare”) il MAC address. Sebbene le moderne distribuzioni Linux offrano una comoda interfaccia grafica, ritengo che il modo migliore per raggiungere il nostro scopo sia quello di affidarci al buon vecchio MACchanger, una utility a riga di comando installabile con sudo apt-get install macchanger.

Come si può vedere dall’help, il programma mette a disposizione numerosi parametri, ma supponiamo di voler assegnare alla nostra scheda di rete un MAC address casuale:

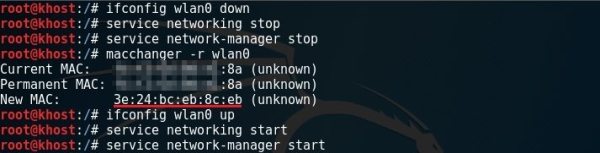

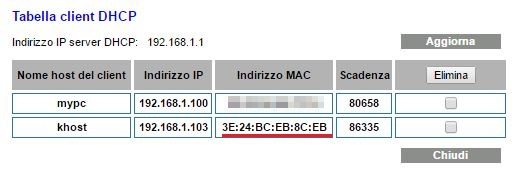

Dopo aver spento l’interfaccia che c’interessa e fermato tutti i servizi di rete, utilizzo la sintassi prevista dal programma per generare un MAC random. Alla fine, mi reco nelle impostazioni del router per vedere se la modifica ha avuto successo:

L’indirizzo che appare è quello che abbiamo appena creato. Si tenga presente che il MAC address, in quanto indirizzo fisico, verrà camuffato solo a livello software. Sarà quindi necessario ripetere l’operazione ad ogni riavvio del sistema.